在當(dāng)今數(shù)字化時(shí)代,互聯(lián)網(wǎng)接入的安全性已成為企業(yè)、政府機(jī)構(gòu)乃至個(gè)人用戶(hù)的迫切需求。IPsec(Internet Protocol Security)作為一種廣泛應(yīng)用的網(wǎng)絡(luò)安全協(xié)議套件,為通過(guò)公共互聯(lián)網(wǎng)(如因特網(wǎng))進(jìn)行的數(shù)據(jù)傳輸提供了端到端的安全保障。它不僅是一種接入技術(shù),更是構(gòu)建虛擬專(zhuān)用網(wǎng)(VPN)、實(shí)現(xiàn)安全遠(yuǎn)程訪(fǎng)問(wèn)和站點(diǎn)互聯(lián)的核心。本文將深入探討IPsec互聯(lián)網(wǎng)接入的基本原理、關(guān)鍵優(yōu)勢(shì)以及圍繞其展開(kāi)的相關(guān)服務(wù)。

一、IPsec互聯(lián)網(wǎng)接入:安全隧道的構(gòu)建

IPsec通過(guò)在網(wǎng)絡(luò)層(OSI模型的第三層)對(duì)IP數(shù)據(jù)包進(jìn)行加密和認(rèn)證,確保數(shù)據(jù)在傳輸過(guò)程中的機(jī)密性、完整性和真實(shí)性。其核心機(jī)制包括:

- 認(rèn)證頭(AH):提供數(shù)據(jù)完整性校驗(yàn)和身份驗(yàn)證,防止數(shù)據(jù)被篡改,但不加密數(shù)據(jù)內(nèi)容。

- 封裝安全載荷(ESP):提供加密、數(shù)據(jù)完整性校驗(yàn)和身份驗(yàn)證,是保障機(jī)密性的主要協(xié)議。

- 安全關(guān)聯(lián)(SA):定義了通信雙方用于保護(hù)數(shù)據(jù)流的加密算法、密鑰等安全參數(shù)。

- 密鑰管理協(xié)議(如IKE/IKEv2):用于自動(dòng)協(xié)商和建立SA,安全地交換密鑰。

通過(guò)IPsec建立的“安全隧道”,用戶(hù)或分支機(jī)構(gòu)可以安全地接入企業(yè)內(nèi)網(wǎng),如同直接連接在本地網(wǎng)絡(luò)一樣訪(fǎng)問(wèn)內(nèi)部資源,而數(shù)據(jù)在公網(wǎng)中傳輸時(shí)已被加密保護(hù)。

二、IPsec互聯(lián)網(wǎng)接入的關(guān)鍵優(yōu)勢(shì)

- 強(qiáng)大的安全性:提供基于密碼學(xué)的端到端保護(hù),抵御竊聽(tīng)、篡改和偽裝攻擊。

- 網(wǎng)絡(luò)層透明性:由于工作在網(wǎng)絡(luò)層,對(duì)上層的應(yīng)用程序完全透明,無(wú)需修改應(yīng)用即可獲得安全保護(hù)。

- 靈活性:支持站點(diǎn)到站點(diǎn)(Site-to-Site)VPN和遠(yuǎn)程訪(fǎng)問(wèn)(Client-to-Site)VPN等多種部署模式。

- 標(biāo)準(zhǔn)化與互操作性:作為開(kāi)放標(biāo)準(zhǔn),不同廠(chǎng)商的設(shè)備之間通常能良好兼容,便于異構(gòu)網(wǎng)絡(luò)環(huán)境集成。

三、圍繞IPsec的核心相關(guān)服務(wù)

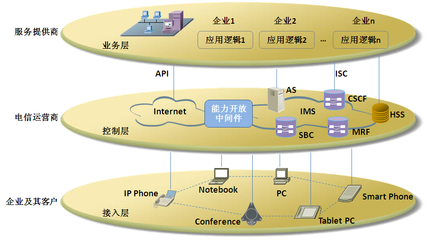

IPsec技術(shù)的落地與應(yīng)用,離不開(kāi)一系列配套的服務(wù)支持,這些服務(wù)共同構(gòu)成了完整的安全互聯(lián)網(wǎng)接入解決方案。

1. IPsec VPN網(wǎng)關(guān)服務(wù):

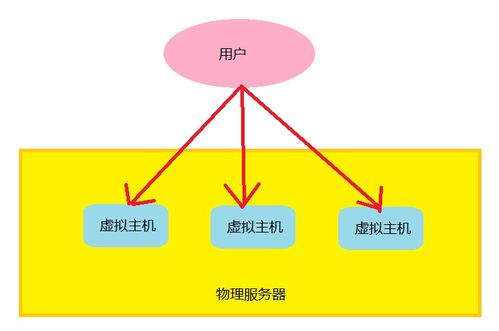

許多云服務(wù)提供商(如AWS、Azure、阿里云)和網(wǎng)絡(luò)安全公司提供托管的IPsec VPN網(wǎng)關(guān)服務(wù)。用戶(hù)無(wú)需自建和維護(hù)硬件網(wǎng)關(guān),即可快速創(chuàng)建與云上虛擬網(wǎng)絡(luò)或數(shù)據(jù)中心的安全連接,實(shí)現(xiàn)混合云架構(gòu)。

2. 遠(yuǎn)程安全接入服務(wù):

企業(yè)為移動(dòng)辦公員工、遠(yuǎn)程團(tuán)隊(duì)提供基于IPsec的客戶(hù)端軟件(如Cisco AnyConnect,內(nèi)置IPsec/IKEv2支持)。員工在任何地點(diǎn)通過(guò)互聯(lián)網(wǎng)即可安全接入公司內(nèi)網(wǎng),訪(fǎng)問(wèn)郵件、文件服務(wù)器和內(nèi)部系統(tǒng)。

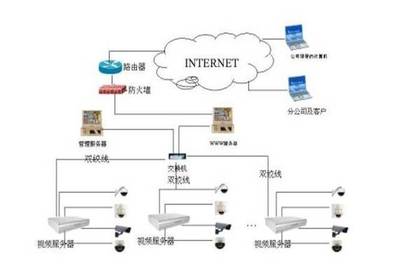

3. 站點(diǎn)間互聯(lián)服務(wù):

用于連接企業(yè)分布在不同地理位置的辦公室、數(shù)據(jù)中心。通過(guò)在各自網(wǎng)絡(luò)出口部署支持IPsec的路由器或防火墻,建立永久的加密隧道,將分散的網(wǎng)絡(luò)整合成一個(gè)邏輯上統(tǒng)一的私有網(wǎng)絡(luò)。

4. 管理與監(jiān)控服務(wù):

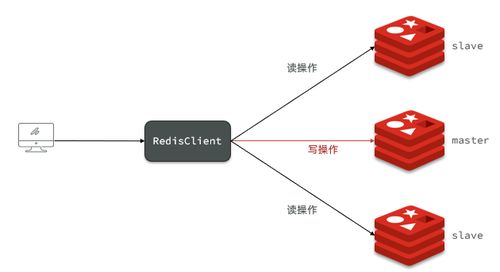

包括IPsec隧道的配置管理、策略下發(fā)、狀態(tài)監(jiān)控、日志審計(jì)和告警服務(wù)。集中管理平臺(tái)可以簡(jiǎn)化大規(guī)模部署的運(yùn)維復(fù)雜度,實(shí)時(shí)監(jiān)控隧道狀態(tài)與流量,確保高可用性。

5. 安全評(píng)估與加固服務(wù):

專(zhuān)業(yè)安全服務(wù)商提供的對(duì)現(xiàn)有IPsec部署的安全性評(píng)估,包括檢查加密算法強(qiáng)度(如是否使用AES-256,禁用弱算法)、密鑰管理策略、認(rèn)證機(jī)制等,并提供加固建議與實(shí)施。

6. 集成化SD-WAN服務(wù):

現(xiàn)代軟件定義廣域網(wǎng)(SD-WAN)解決方案通常將IPsec作為底層安全傳輸?shù)幕A(chǔ)。SD-WAN在提供智能路徑選擇、負(fù)載均衡和應(yīng)用優(yōu)化的利用IPsec對(duì)所有廣域網(wǎng)鏈路進(jìn)行自動(dòng)加密,實(shí)現(xiàn)安全與性能的統(tǒng)一。

四、挑戰(zhàn)與未來(lái)展望

盡管IPsec非常成熟,但仍面臨一些挑戰(zhàn):配置相對(duì)復(fù)雜(尤其是多站點(diǎn)互聯(lián)時(shí))、NAT穿越問(wèn)題需要額外處理(通常通過(guò)IKEv2或NAT-T解決)、以及在某些嚴(yán)格防火墻環(huán)境下的兼容性問(wèn)題。

IPsec將繼續(xù)作為互聯(lián)網(wǎng)安全接入的骨干技術(shù)。其發(fā)展趨勢(shì)包括:與零信任網(wǎng)絡(luò)架構(gòu)(ZTNA)更深度地結(jié)合,作為實(shí)現(xiàn)“從不信任,始終驗(yàn)證”的傳輸層保障;與云原生環(huán)境更緊密地集成,提供更彈性、自動(dòng)化的安全連接服務(wù);以及持續(xù)演進(jìn)協(xié)議,提升性能并應(yīng)對(duì)量子計(jì)算等未來(lái)威脅。

###

IPsec互聯(lián)網(wǎng)接入及相關(guān)服務(wù)構(gòu)成了現(xiàn)代組織網(wǎng)絡(luò)安全邊界的延伸。它超越了簡(jiǎn)單的連接功能,通過(guò)加密隧道將信任域擴(kuò)展到全球互聯(lián)網(wǎng)的任何角落。無(wú)論是保障遠(yuǎn)程辦公、實(shí)現(xiàn)多云互聯(lián),還是構(gòu)建全球化的企業(yè)私有網(wǎng)絡(luò),深入理解和有效利用IPsec及其生態(tài)系統(tǒng)服務(wù),都是構(gòu)建數(shù)字化時(shí)代韌性網(wǎng)絡(luò)基礎(chǔ)設(shè)施的關(guān)鍵一環(huán)。企業(yè)在規(guī)劃與實(shí)施時(shí),應(yīng)根據(jù)自身業(yè)務(wù)需求、技術(shù)能力和合規(guī)要求,選擇合適的部署模式與服務(wù)組合,以實(shí)現(xiàn)安全、高效、可靠的互聯(lián)網(wǎng)接入。